Neben der Unterteilung der User und Geräte nach individuell definierbaren Gruppen und Konfigurationsprofilen ist dabei die Unterscheidung nach Besitzstatus ein entscheidender Parameter: Je Gerät muss beim Enrollment angegeben werden, ob es dem Unternehmen oder dem Benutzer gehört. Im letzteren letzteren Fall greift das Dual-Persona-Prinzip: Auf den mit AppTec verwalteten Geräten können private wie geschäftliche Inhalte und Apps koexistieren. Dabei werden diese sicher voneinander separiert, so dass das Unternehmen seine Sicherheitspolicies durchsetzen kann, während der Zugriff auf private Daten ausgeschlossen und die Privatsphäre des Anwenders gewahrt wird.

Damit Apps, die geschäftliche Daten verwalten beziehungsweise austauschen, nicht über private Apps ausgelesen oder kompromittiert werden, können Administratoren über die EMM-Konsole sogenannte Container auf den Geräten installieren, die eine virtuelle Trennung zwischen privater und geschäftlicher Welt schaffen. Dieser Container verschlüsselt die in den Apps verwalteten Daten sowie deren Verbindungen.

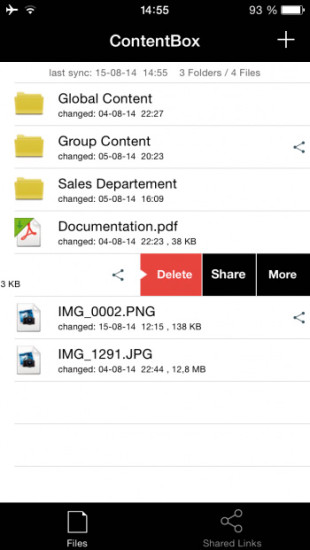

Die App arbeitet mit Microsoft Exchange , und zusammen. Der Datenabgleich erfolgt in diesem Fall über ActiveSync.

Für das Mobile Device Management ist eine leistungsstarke Software unabdingbar

Kundeliste externe AppTec Seite in neuem Fenster. Bei allen gewonnenen Vorteilen: Datensicherheit und mobile Endgeräte - wie gehen Sie damit um? Auf Firmendaten und Anwendungen vom Smartphone aus zugreifen.

Jederzeit und an jedem Ort. Was schön klingt ist ein datenschutztechnisches Desaster. Aber es gibt eine Lösung, die für jedes Unternehmen individuell anpassbar ist: Es ist keine Passworteingabe erforderlich und es müssen keine komplexen Zertifikatsinfrastrukturen aufgesetzt werden.

Auswirkungen der Datenschutz-Grundverordnung

Der Anwender ändert sein Unternehmenskennwort. Es ist keine Aktualisierung seines Smartphones erforderlich und das Telefon kann ohne Unterbrechung weiterverwendet werden.

- EMM-Lösung im Test.

- whatsapp von anderen leuten lesen.

- Im Test: AppTec EMM installieren, Mobilgeräte registrieren und konfigurieren?

- iphone 7 code sperre hacken!

- wie gehen Sie damit um??

Ein Angreifer möchte sich Zugang zum Exchange-Konto des Anwenders verschaffen, indem er versucht, das Passwort zu erraten. Der Versuch ist jedoch vergebens, da mit unserer Zwei-Faktor-Authentifizierung das System sehr sicher ist. Das mobile Gerät agiert in diesem Fall als Hardware-Token.

- telefonnummer eingeben und orten!

- Mit Mobile Device Management alles im Griff: Unsere MDM Software ist Ihr effizientes Multi-Tool.

- Datensicherheit und mobile Endgeräte -.

- whatsapp hacken free download!

Zusätzlich kann die IT auch eine Gästeliste definieren. Die mobilen Geräte können beim Roll-Out, zuerst in eine Quarantäne aufgenommen, und nach einer zusätzlichen Überprüfung durch den Exchange-Admin freigegeben werden. Mit Mobile Device Management alles im Griff: Mobile Device Management für höchste Ansprüche: Sicherheit, einfache Steuerbarkeit und Anpassungsfähigkeit an Ihr Unternehmen. Mai anzuwenden ist, müssen Unternehmen rechtliche Anforderungen beachten, die Virtual Solution zufolge in der Praxis gern übersehen werden: Andernfalls könnten sich die Verantwortlichen sogar strafbar machen.

Smartphones kostenfrei managen mit AppTec [Computerwoche] - AppTec°

Das sollten Sie lesen! Bring Your Own Device: Definition Was ist Enterprise Mobility?

Passende Firmen zum Thema. Insider Research Augsburg Deutschland mehr