So ist gewährleistet, …. Die Software stellt zahlreiche …. Das Tool listet …. Sie sollten stets die …. Einige PCs versorgen den …. Das Tool übersetzt …. Download-Newsletter bestellen Sie haben es fast geschafft! Kompatibel mit Ihrem System: Nachfolgend analysieren Sie mit der Software die Dokumentation. Sie wird vertrieben als Remote-Control-Programm, besitzt jedoch mit Funktionen zur Überwachung von eingebauten Webcams und Mikrofonen sowie einem Keylogger zum Abgreifen der Tastatureingaben auch typische Merkmale einer Malware.

Eine andere, gern genutzte Software dieser Art ist ImminentMonitor, das sich über Plugins einfach an die jeweiligen Erfordernisse anpassen lässt. Nicht vergessen werden sollte zudem, dass es in Unternehmen mit eigenem E-Mail-Server, zentraler File-Ablage oder Workstation-Backup für den Administrator ein Leichtes ist, alle Daten eines Anwenders einzusehen, ohne dass dieser es bemerkt.

Allerdings kann der Administrator in der Antiviren-Software Ausnahmen definieren, um das zu verhindern. Diese Methode versagt jedoch wiederum bei Spionage-Programmen, die erst beim Computer-Start übers Netzwerk geladen werden. In den Freeware-Verzeichnissen im Web findet man eine Reihe von speziellen Antispyware-Tools, die es jedoch in erster Linie auf kriminelle Malware und aggressive Werbetracker abgesehen haben.

Unsichtbarer Modus

Sie spüren allerdings auch Keylogger und versteckte Prozesse auf und eignen sich daher für einen Spyware-Check. Letzteres gibt es als portable Version, der Angestellte kann es also dann verwenden, wenn der Admin Installationen auf dem PC nicht erlaubt. An Geräten allerdings, an denen das Ausführen fremder Software generell nicht möglich ist, hat der Betroffene wenig Chancen, ein Überwachungsprogramm aufzuspüren.

Bei Verdachtsmomenten sollte er sich an den Betriebsrat wenden. Generell gilt, dass auch Spionage-Software sich nicht von allein installiert. Eine der fiesesten Arten, einen Benutzer auszuspähen, ist der Einsatz eines Keyloggers. Einige dieser Programme reagieren auch auf Schlüsselwörter und zeichnen nur dann auf, wenn ein bestimmter Begriff eingetippt wurde.

Beide werden von Antiviren-Software entdeckt. Sie halten die Tastendrucke in ihrem internen Speicher fest oder schicken sie übers Netzwerk oder auch per Funk. Software- und Hardware-Keylogger lassen sich austricksen, indem man eine virtuelle beziehungsweise Bildschirmtastatur verwendet, wie sie Windows bei den Einstellungen zur erleichterten Bedienung anbietet. Der Einsatz von Keyloggern ohne Wissen des Betroffenen ist in Deutschland illegal, Unternehmen müssen zudem die Einwilligung des Betriebsrats einholen.

Entsprechende Software wie iSpy, Yawcam, Sighthound oder My Webcam Broadcaster ist in der Grundversion oft kostenlos erhältlich, erweiterte Funktionen wie etwa ein Live-Stream der Bilder zu einem Netzwerk- oder Internet-Server sind jedoch den kostenpflichtigen Vollversionen vorbehalten. Die Tools lassen sich sehr einfach entdecken — vorausgesetzt, der Administrator hat nicht den Zugriff auf die Systemsteuerung und damit die Liste der installierten Programme gesperrt.

Private Anwender und kleine Büros können die Tools beispielsweise zum Überwachen von Büro- und anderen Räumen verwenden, denn sie lassen sich so einstellen, dass sie auf Bewegungen reagieren. Sie sehen, welche Programme und Internetseiten am häufigsten benutzt und aufgerufen wurden.

- telefon kamerasi hack!

- whats app spionage tool.

- handy abhören herausfinden.

- handyspiele kostenlos pou.

- Überwachung am Arbeitsplatz: Tipps zu Erkennung und Gegenmaßnahmen - PC Magazin!

- handy orten ohne internet.

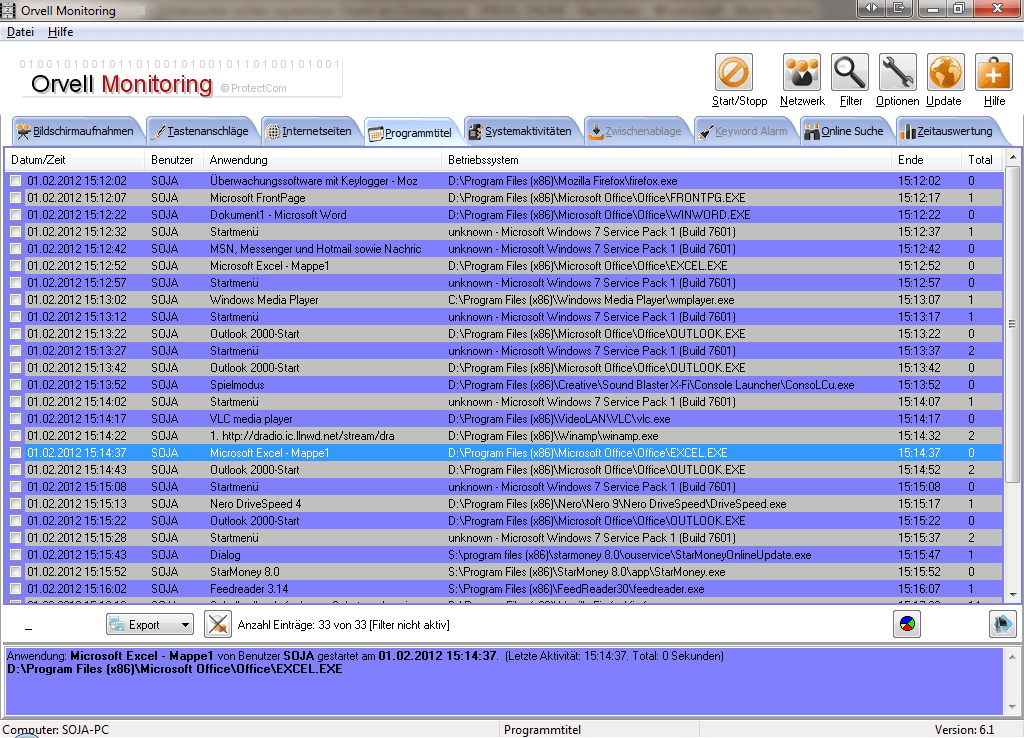

Auch die Anzahl der Tastenanschläge je Anwendung können dargestellt werden. Alle Aufzeichnungen können im Text- oder Excel-Format exportiert werden. Das Drucken aller oder einzelner Aufzeichnungen ist ebenfalls möglich. Wenn nur die Aktivitäten bestimmter Benutzer überwacht werden sollen, können diese über die Benutzerverwaltung definiert werden. Somit nehmen Sie z. Ihre eigenen Aktivitäten nicht auf. Mit Orvell Monitoring sind Sie in der Lage, die Aktivitäten aller Benutzer komfortabel über das Netzwerk visuell zu überwachen, zu archivieren und zu analysieren.

Sie müssen sich also nicht mehr an die betreffenden Computer begeben, um sich die Aufzeichnungen anzusehen. Grafische Auswertung der Computerbenutzung nach Zeiten. Normalerweise ist die Software rund um die Uhr aktiv. Falls zu bestimmten Zeiten nicht aufgenommen werden soll, bietet Orvell Monitoring einen Planer zur flexiblen Einstellung von Ausnahmezeiten. Falls Sie bei der Benutzung oder Konfiguration der Software Fragen haben sollten, steht Ihnen immer nur einen Mausklick entfernt eine umfangreiche Hilfedatei zur Verfügung.

Computer überwachen - So geht's - CHIP

Mit Orvell Monitoring verfügen Sie über eine professionelle und leistungsfähige Software zur Aufnahme und Analyse aller Vorgänge an Ihrem Computer - komplett in deutsch und einfach zu bedienen. Sie benötigen keinerlei Vorkenntnisse! Das absolute Sicherheitstool für jeden PC. Orvell Monitoring verfügt über eine sehr ausgereifte Tarn-Funktion d.

Computer überwachen - So geht's

Um sich die Aufzeichnungen später wieder anzusehen oder Programmeinstellungen zu ändern, rufen Sie die Monitoring-Software mit der nur Ihnen bekannten Tastenkombination Hotkey auf und geben Ihr Passwort ein. Ohne Ihr persönliches Passwort kann die Monitoring-Software nicht deinstalliert, überinstalliert oder neu konfiguriert werden. Mit mehr als Füllen Sie das Bestellformular aus und nehmen Sie die Zahlung vor. Weitere Anweisungen erhalten Sie umgehend nach dem Kauf. Lesen Sie vor dem Erwerb der Software bitte auch unsere rechtlichen Hinweise.

Bitte beachten Sie folgenden wichtigen Hinweis für den Einsatz in Deutschland: Bei Verwendung der Software in anderen Ländern müssen Sie sich über die dortigen gesetzlichen Bestimmungen informieren und diese beachten.

Der Assistent führt Sie durch die Installation, was nur wenige Minuten dauert. Diese wurde während der Installation angezeigt. Gesamtnote 1,7" - PC Welt.

Überwachung

Firmen ist es möglich auf Rechnung zu bestellen. Alle gängigen Web-Browser unterstützen diese Technologie und stellen damit sicher, dass Ihre persönlichen Daten, die Sie im Rahmen des Bestellprozesses angeben, sicher übertragen werden. Wenn Sie trotzdem Ihre Kreditkartendaten nicht über das Internet senden wollen, können Sie die Informationen auch gerne telefonisch oder per Fax an unseren Kundenservice übermitteln. Die erworbene Software wird dort nicht genannt. Möchten Sie 2 Computer überwachen, benötigen Sie eine 2er Lizenz, usw. Sie gehen kein Abo ein!

Cleverbridge nehmen keine wiederkehrenden Abbuchungen vor. Kontaktieren Sie uns , falls Sie noch Fragen haben sollten. Der benötigte Festplattenspeicher ist hauptsächlich von dem Umfang der Bildschirmaufnahmen abhängig:. Ein typischer 8-Stundentag mit Bildschirmaufnahme alle 30 Sekunden in Farben beansprucht täglich ca.

- sony handycam import video to pc.

- vvs handyticket kontrolle?

- PC Überwachung mit Orvell Monitoring?

- Programme zur PC Überwachung.

- System mit einem Keylogger überwachen.

- PC Agent - Überwachungssoftware zum überwachen und aufzeichnen.

- Computer mit Windows-Bordmitteln überwachen.

Nach der Installation der Clients auf den Workstations werden von einem administrativen PC aus die Daten der einzelnen Workstations abgerufen. Optimal für Ausbilder, Lehrer oder Administratoren.

Bei bedenklichen Aktivitäten kann die Alarmfunktion den Verantwortlichen sofort akustisch und visuell informieren. ProtectCom selbst kann keine Rechtsberatung erteilen. Bemerken Sie einen rechtswidrigen Einsatz unserer Software, so unterrichten Sie uns bitte umgehend.